企業が取り組むべきリスクマネジメントとして、最上位に挙げられるのがサイバー攻撃対策です。

ここでは、サイバー攻撃の定義や目的、最新動向や代表的種類を理解した上で、企業がとるべき効果的な対策についてわかりやすく解説します。

クラウドバックアップについて知りたい方はこちら

目次

サイバー攻撃とは?

攻撃者がサイバー攻撃を行う目的

サイバー攻撃の最新動向

【2025年最新】日本企業のサイバー攻撃の被害事例

サイバー攻撃の代表的な種類

企業が必ず行うべきサイバー攻撃への対策

サイバー攻撃対策に役立つ「使えるクラウドバックアップ」

FAQ

サイバー攻撃とは?

サイバー攻撃とは、パソコンやスマートフォン、サーバなどに対し、システムの破壊、データの改ざんや窃取を目的として、ネットワークを通じた悪意をもってなされる行為のことです。

サイバー攻撃の対象は企業だけに限らず、個人のほか不特定多数を無差別に攻撃する場合もあり、その目的や手段もさまざまです。

企業が保有する個人情報や機密情報がますます膨大になり、資産としての価値も増していることから、サイバーセキュリティは担当部署だけの取り組みではもはや不十分です。むしろ、企業は経営課題としてとらえ、各部署が連携して一体となって対策を講じるべきです。

サイバー攻撃は誰によって行われるのか

サイバー攻撃を行う主体はさまざまです。金銭の窃取や詐取を目的とした犯罪者・犯罪グループ、機密情報を狙う諜報員や産業スパイ、悪意ある組織(ハッカー集団など)のメンバーなどが含まれます。

サイバー攻撃は金銭目的以外にも、企業のイメージダウンを狙った犯行もありますし、自らの政治的、社会的主張に基づき政府機関を攻撃するケースもあります。さらには、単に世間を騒がせる愉快犯的なものも見られます。

警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(2024年3月発表)によると、令和5年の不正アクセス行為の認知件数は6,312件で、令和4年の2,200件から急増しました。また、不正アクセス行為の被疑者(令和5年)の39.8%が20~29歳、28.2%が14~19歳で、犯行が低年齢化しているのが近年の特徴です。

かつては専門的な知識が必要とされたサイバー攻撃ですが、最近では、ランサムウェア攻撃に必要なツールがすべて含まれたキット「RaaS(サービスとしてのランサムウェア)」が安価で手に入るようになりました。そのため、特別なスキルがない素人でも企業を脅かすサイバー攻撃が行えるようになり、その敷居は年々下がっています。

サイバー攻撃の対象

サイバー攻撃の対象は、大きく分けて組織と個人の2つに分けられます。サイバー攻撃が金銭目的の場合、企業が攻撃対象になることが多いですが、別の社会的、政治的目的を持って、政府や行政機関など公的組織が攻撃されることもあります。

また、個人を対象にする場合は、特定個人だけでなく不特定多数を狙ったサイバー攻撃もあります。

参考:「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況(令和6年版)」

(警察庁)(https://www.soumu.go.jp/main_content/000935209.pdf)を加工して作成

攻撃者がサイバー攻撃を行う目的

上述の通り、攻撃者がサイバー攻撃を行う目的はさまざまですが、主な3つについて具体的に説明します。

情報・金銭の窃取や売買により利益を収奪する

攻撃者がサイバー攻撃を行う目的の多くは、情報・金銭を収奪し、売買などにより利益を得ることです。

前出の警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」(2024年3月発表)によると、令和5年に検挙された不正アクセス後の行為別認知件数で最も多かったのは「インターネットバンキングでの不正送金等」(88.7%)で、全体の9割近くを占めています。ほかには「メールの盗み見等の情報の不正入手」(3.2%)、「インターネットショッピングでの不正購入」(1.5%)、「オンラインゲーム・コミュニティサイトの不正操作」(1.3%)と続きます。

この調査結果からわかるように、国内における不正アクセスの大部分は経済的利益を得るために行われます。こうした傾向は全世界に共通しており、Cybersecurity Venturesによると、全世界におけるサイバー攻撃の損害は今後も増大することが予測されており、2024年に約9.5兆ドル(1,446兆円)だったのが、2025年には10.5兆ドル(1,600兆円)になるとしています。

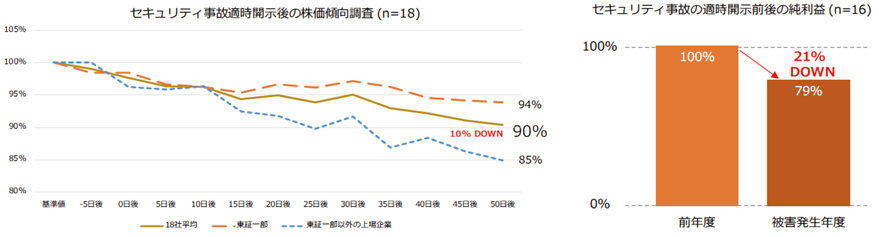

また、総務省「情報通信白書」(令和元年版)によると、企業がサイバー攻撃を受け、情報流出等の適時開示を行ったところ、企業の株価は平均10%下落し、純利益は平均21%減少しました。

参考:「令和元年版情報通信白書 サイバー攻撃等の経済的損失」(総務省)

(https://www.soumu.go.jp/johotsusintokei/whitepaper/ja/r01/html/nd113320.html)を加工して作成

競合や敵対する組織の信用を失墜させる

サイバー攻撃は、企業が競合他社の、あるいは国家が敵対する組織の信用を失墜させるためにも行われます。

例えば、近年ランサムウェア攻撃で身代金を支払わない企業が増加しているため、盗んだデータを競合企業に販売するサイバー攻撃グループもあるとのことです。

また、2010年に米国とイスラエルがStuxnet(スタックスネット)というマルウェアを使用してイランの核施設を攻撃して以来、国家も間接的に資金を提供してハッカーを雇い、敵対する組織を標的にしたサイバー攻撃を行っています。具体的には、スパイ活動や敵対する国家の重要インフラや企業を攻撃したり、国内の政治的意見を混乱させるために偽情報を拡散したりしています。

人々の認知や意思決定に対して影響を与える

さらにサイバー攻撃によって、人々の認知や意思決定に影響を与えようとする集団もいます。ハッキングによって政治的意思表示を行う「ハクティビスト」と呼ばれる人たちです。

2010年代初めに「アノニマス」などのハッカー集団で知られたハクティビストですが、国家間の機密文書を窃取し、流出させるなどの手法で言論の自由を守ると主張しています。

また、敵対する国家によって同様のサイバー攻撃がなされることもあります。例えば、2019年の英国総選挙の際に、米英自由貿易協定に関する政府の機密文書が盗み出され、SNSを通じて情報が流出しました。英国政府は、ロシアが同選挙に干渉しようとしていたことは間違いないと結論したとのことです。

さらに最近ではハクティビストによる攻撃手法として「DDoS(Distributed Denial of Service)攻撃」が知られています。DDoS攻撃とは、複数のコンピュータから大量の通信を発生させ、標的サーバに負荷をかけてWebサイトをダウンさせたり、アクセスしづらくさせたりするサイバー攻撃です。これにより、自らの主張を攻撃対象や社会に対して表明するのです。

サイバー攻撃の最新動向

最近増加しているサイバー攻撃として、個人を対象にしたものではフィッシング詐欺、企業を対象にしたものではランサムウェア攻撃が挙げられます。

フィッシング詐欺とは、実在するECサイトの名前などで電子メールやショートメッセージを使ってリンクを送信し、偽のWebサイトに接続させてクレジットカード番号などの個人情報を窃取する手法です。

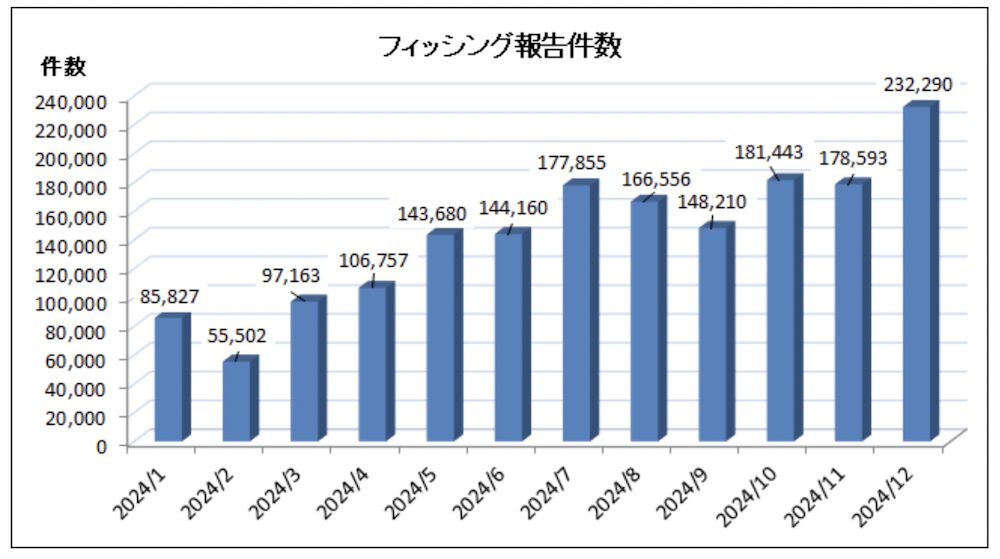

フィッシング対策協議会によれば、2024年12月のフィッシング対策協議会に寄せられたフィッシング報告件数(海外含む)は232,290件でした。これは月次報告としては過去最多でした。

出典:フィッシング対策協議会「2024/12 フィッシング報告状況」 (https://www.antiphishing.jp/report/monthly/202412.html)

同協議会によると、2024年のフィッシング詐欺の報告件数は約172万件で、2019年の報告件数5万件の約34倍にまで膨れ上がっています。フィッシング対策協議会によると、これは「フィッシングメールの配信量が増えているとともに、フィッシング詐欺の認知度向上もあり、報告数が増えていると考えられる」とのことですが、それにしても驚くべき増加です。

ランサムウェアとは、サイバー攻撃によって対象組織のシステムやデータを使用できなくした上で、復旧と引き換えに多額の身代金を要求するサイバー攻撃のことです。

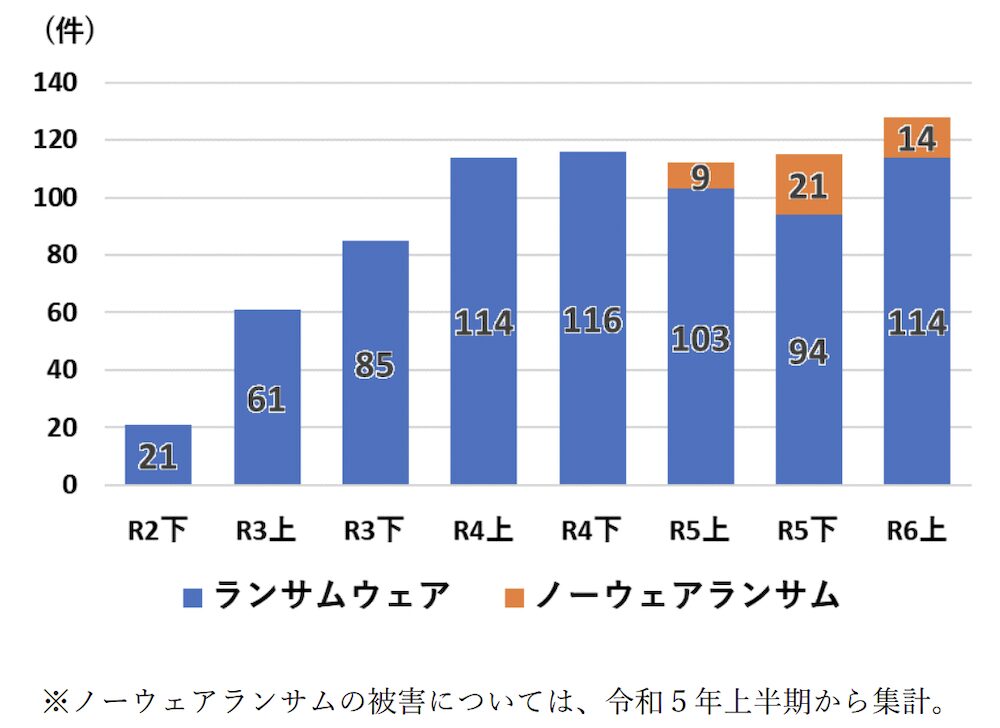

警察庁が2024年9月に公表した「令和6年上半期におけるサイバー空間をめぐる脅威の情報等について」によると、企業・団体等におけるランサムウェア被害は、2023年中に都道府県警察から警察庁に報告があった件数は197件(上半期103件、下半期94件)、2024年上半期は114件で、2020年下半期の21件からほぼ右肩上がりで増加しています。

参考:「令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について」(警察庁)

(https://www.npa.go.jp/publications/statistics/cybersecurity/data/R6kami/R06_kami_cyber_jousei.pdf)を加工して作成

サイバー攻撃関連の通信がこの10年間で約20倍に

サイバー攻撃関連の通信は2014年からの10年間で約20倍になりました。

国立研究開発法人情報通信研究機構(NICT)サイバーセキュリティネクサスによると、2023年に観測されたサイバー攻撃関連通信は合計6,197億パケットに上り、1IPアドレス当たり約226万パケットが1年間に届いた計算になります。これは2014年の115,335パケットの約20倍にあたります。

リモートワーク環境の脆弱性を狙った攻撃が急増

コロナ禍で増えたリモートワーク環境の脆弱性を狙ったサイバー攻撃も急増しています。

IPA(情報処理推進機構)が毎年発表している「情報セキュリティ10大脅威 2024」には「テレワーク等のニューノーマルな働き方を狙った攻撃」が含まれており、2021年から4年連続4回目のランクインでした。

リモートワークがセキュリティ環境の脆弱性を生む一つの理由は、個人所有の端末の利用です。オフィスで使用していた企業所有の端末ほどセキュリティ環境が高くなく、マルウェア感染のリスクが高くなります。

また、脆弱性対策が不十分なVPN機器を利用し続けると、サイバー攻撃の対象となるリスクが高まり、認証情報や組織の機密情報が外部に流出する被害に遭う恐れがあります。

【2025年最新】日本企業のサイバー攻撃の被害事例

2024年に発生した国内企業・組織を標的にしたサイバー攻撃のうち、多くの人の記憶に残っているのは、6月に発生した大手エンターテインメント企業へのランサムウェア攻撃でしょう。

サイバー攻撃を受けて動画サービスなど主要サービスが停止したのに加え、約25万人の個人情報が漏えいしました。当初は2025年3月期に計上する特別損失は36億円に上ると見込まれていましたが、のちに24億円に修正されました。同社は経済的損失に加えて、ユーザからの信頼回復に多くの時間を要することになったのです。

2024年7月には、情報処理サービスなどを手がける京都市の企業もランサムウェア攻撃を受け、結果的に約150万件の個人情報が漏えいしました。その中には、同社が自治体や企業から受託していた住民・顧客リストが含まれており、アウトソーシングや業務分担が進むことによる企業間の情報共有のあり方に一石を投じました。

2024年末には年末年始の帰省ラッシュを狙ったと思われる航空会社を対象にしたサイバー攻撃も発生、国内線の4便が欠航し、国内線と国際線の71便に30分以上の遅れが出ました。同社によると外部に接続しているルーターに大量のデータが送られていることがわかり、DDoS攻撃の可能性があるとされています。

発生から約6時間後にはシステムは復旧しましたが、システムに依存している交通インフラがサイバー攻撃の対象になったことで不安が広がりました。

サイバー攻撃の代表的な種類

ここでは、代表的なサイバー攻撃を紹介します。サイバー攻撃の種類を理解しておくことで、適切な対策を講じることが可能になるはずです。

マルウェア感染

マルウェアとは、ユーザの端末に不利益をもたらすソフトウェアやコードの総称です。マルウェアに社内のパソコンやサーバが感染すると、データが破壊され、閲覧・使用が不能になります。また、端末内の機密データや顧客情報が抜き取られる可能性もあります。そうなると、被害者からの損害賠償請求や刑事罰に課されることにもなりかねず、被害は甚大です。

マルウェアについて知りたい方はこちら

エモテットについて知りたい方はこちら

ランサムウェア攻撃

上述した通り、ランサムウェアとは、サイバー攻撃によって対象組織のシステムやデータを使用できなくした上で、復旧と引き換えに多額の身代金を要求するサイバー攻撃のことです。

ランサムウェアについて知りたい方はこちら

標的型攻撃

標準型攻撃とは、「高度サイバー攻撃」とも呼ばれ、明確な目的を持って特定のターゲットを狙って行われるサイバー攻撃を指します。従来型が不特定多数を対象にしていたのとは対照的に、特定の企業や組織を対象に段階的かつ執拗に攻撃する点が特徴で、従来のセキュリティソフトでは検知できず、対策が困難だといわれています。

DoS攻撃・DDoS攻撃

DoS(ドス)攻撃とは、悪意をもってサーバに大量のデータを送り付け、アクセスを集中させることでサーバをパンクさせる攻撃のことです。前出のDDoS(ディードス)攻撃は、DoS攻撃の進化版で、複数のIPから大量のアクセスを送るため、犯人を特定することが難しく、対策がより困難です。

ビジネスメール詐欺

ビジネスメール詐欺とは、海外の取引先や自社の職位の高い経営層になりすまして、偽の電子メールを送り、送金を促す詐欺のことです。近年、金銭被害が多額になる傾向があり、日本国内でも増加しています。

SQLインジェクション

SQLとは「Structured Query Language」の略称で、多くのWebサイトやECサイトで使用されているデータベースサーバを操作する「命令文」のことです。そのため、SQLインジェクションの脆弱性が攻撃されると、外部からデータベースを操作され、個人情報や機密情報が漏えいしたり、Webサイトが改ざんされたりします。

ゼロデイ攻撃

ゼロデイ攻撃とは、ソフトウェアの脆弱性が発見され修正パッチが公開される前(ゼロデイ)のタイミングで仕掛けられるサイバー攻撃です。修正プログラムが適用されていない状態で攻撃を受けるため、対策は困難です。

クロスサイト・スクリプティング(XSS)攻撃

クロスサイト・スクリプティング(XSS)攻撃とは、Webサイトの脆弱性を狙い、ターゲットを悪質なサイトへ誘導するスクリプトを埋め込むことで個人情報を窃取したり、マルウェア感染させたりする攻撃です。

フィッシング

フィッシング詐欺とは、実在するECサイトなどの名前で電子メールやショートメッセージを使ってリンクを送信し、偽のWebサイトに接続させてクレジットカード番号などの個人情報を窃取する手法です。上述したように個人を対象にしたフィッシングは年々増加しています。

IPAが公開した「(個人を対象にした)情報セキュリティ10大脅威2024」にも「フィッシングによる個人情報の詐取」が含まれていました。

サプライチェーン攻撃

サプライチェーン攻撃とは、対象とする企業を直接標的にするのではなく、サプライチェーンを狙うことです。その理由は、一般的にサプライチェーンは親会社よりもセキュリティ対策が手薄だからです。サプライチェーンへの攻撃をきっかけとしてその被害はグループ企業や取引先全体に拡大し、甚大になります。

Webサイトへの不正アクセス・改ざん

サイバー攻撃者はWebサイトの脆弱性を狙い不正アクセスを試みると、その中の情報を改ざんしたり、情報を窃取したり、データを消去したりします。また、Webサイトのリンクやファイルの参照先を不正に書き換え、訪問者をウイルスに感染させます。

今やホームページは企業の「顔」ともいうべき存在ですから、その中の情報が不正確だったり、利用者が被害を受けたりすることになれば、企業のイメージダウンは避けられません。

リモートワークを狙った攻撃

リモートワークを狙った攻撃は増加しており、VPN機器や端末の脆弱性を狙ったもの以外にも、RDP(リモートデスクトップ)使用もマルウェアなどの感染のリスクを高めます。RDPは離れた場所で端末にアクセスできる便利な機能ですが、内部の利用者だけでなく、外部の第三者の侵入経路にもなってしまいます。

パスワード関連の攻撃

パスワード関連の攻撃にはいくつかのパターンがありますが、よく知られているものに「ブルートフォースアタック(総当たり攻撃)」があります。

パスワードはアルファベットや数字、記号などの組み合わせのため、そのあらゆる組み合わせを試せば必ずログインできます。現在は誰でも手に入れることができるツールが普及しており、単純なパスワードではあっという間にパスワードが解析されてしまいます。

例えば、数字+アルファベット大文字+小文字の6文字の組み合わせであれば、約1秒で解析されてしまいますが、記号を加えて10文字の組み合わせにすれば解析には5年かかります。

内部不正による故意の情報漏えい

サイバー攻撃は外部の犯罪者によるものとは限りません。企業や組織の内部の人間が経済的利益を得ることを目的として、あるいは個人的な恨みを動機として、故意に情報漏えいさせることもあります。

参考:サイバーセキュリティ.com 「サイバー攻撃の種類40選!対策と知っておくべき10の代表例」

(https://cybersecurity-jp.com/column/14651#05)

企業が必ず行うべきサイバー攻撃への対策

サイバー攻撃への対策は、企業の経営課題でも優先事項に置くべきものです。ここでは、企業が必ず行うべき3つの対策について説明します。「備えあれば憂いなし」という言葉が示す通り、前もって対策を講じておくことで、取り返しのつかない被害の発生を未然に防ぐことができます。また、各従業員にサイバー攻撃に対する危機意識を持たせることも可能です。

パソコンやブラウザへの対策

経営層は今一度自社のセキュリティポリシーを見直し、社内のセキュリティ体制を万全にするためにどの分野にどれだけの投資をするかを決めるべきです。明確な方針の策定があってはじめて、情報管理担当者は具体的な対策をとることができます。

その中には、端末で使用しているOSやソフトウェアのアップデート、セキュリティポリシーに適合するセキュリティソフトの導入、安全な無線LAN機器の管理などが含まれます。

サーバへの対策

自社でサーバを運用している場合、情報管理担当者はWebサーバで利用しているOSやソフトウェアの脆弱性対策、運用アカウントの管理の徹底、ログ監視の強化などの対策も必要です。

また、定期的にセキュリティ診断を実施することで、サーバやネットワークの脆弱性を見つけることができ、早めの対策が可能になります。情報セキュリティ専門家による診断サービスを利用するのも一つの方法です。

参考:「安心してインターネットを使うために 国民のためのサイバーセキュリティサイト」(総務省)

(https://www.soumu.go.jp/main_sosiki/cybersecurity/kokumin/business/business_admin_11.html)を加工して作成

社員への対策

全社的にサイバー攻撃対策に取り組むためには、経営層や担当者だけではなく、すべての社員のセキュリティ意識を向上させることが不可欠です。定期的なセキュリティ教育や研修を実施し、一人ひとりが当事者意識を持つことが大切といえるでしょう。

高度なサイバーセキュリティEDR・XDRについて知りたい方はこちら

サイバー攻撃対策に役立つ「使えるクラウドバックアップ」

使えるねっとが提供する「使えるクラウドバックアップ」はサイバー攻撃対策にも有効です。その理由を4つ説明します。

データスキャンでウイルスを検出

「アクティブプロテクション」はAIベースのテクノロジーで、ファイルやバックアップデータ、バックアップソフトへの疑わしい改変を即座に検出し、データを復旧することで大切なデータを保護します。

脆弱性診断でセキュリティ対策としても安心

バックアップデータと同時にシステムに問題がないか脆弱性診断も行います。

未知のランサムウェア攻撃を識別する際にも非常に有効

RansomHub、LockBit、8baseなどの最新のランサムウェアからもシステムとデータを保護するので、既知のランサムウェアはもちろん、未知のランサムウェアの攻撃を識別する際にも効果的です。

エンドポイントセキュリティが利用できる

エンドポイントセキュリティとは、ネットワークの末端に接続されているPCやモバイル端末を保護するソリューションのことです。コロナ禍をきっかけにリモートワークやハイブリッドワークが導入され、社内と社外の境界が曖昧になっており、働く場所にとらわれないセキュリティ構築が求められています。

エンドポイントセキュリティの中でも「XDR(Extended Detection and Response)」は、端末にとどまらず、AIと高度な分析を駆使して、組織のテクノロジー環境全体の多数のドメインを監視します。

使えるクラウドバックアップでは、オプション(330円(税込))でXDRが利用でき、万全のセキュリティ対策が可能です。

大企業だけでなく、中小企業にとってもサイバー攻撃対策は喫緊の課題です。

用途や容量に合わせて多彩なプランから選べる使えるクラウドバックアップは月単価2,200円(税込)から、30日間の無料トライアルも実施しています。

FAQ

(1)サイバー攻撃とは?

サイバー攻撃とは、インターネットなどのネットワークを経由して、サーバやパソコン、スマホなどの情報端末を対象にして、金銭や情報を盗んだり、システムの機能を停止させたりすることを目的とした攻撃です。

警察庁によれば、サイバー攻撃には①攻撃の実行者の特定が難しい、②攻撃の被害が潜在化する傾向がある、③国境を容易に超えて実行可能であるといった特徴があります。

(2)実際にサイバー攻撃を受けたらどうすればいい?

サイバー攻撃を受けたら、警察・弁護士などに連絡します。また、被害が拡大しないよう技術的な対策が求められるため、外部のセキュリティ専門家にいちはやく連絡することも欠かせません。

(3)日本のサイバー攻撃の現状は?

日本国内ではランサムウェア被害が多数発生しています。個人情報や知的財産の窃取を目的としたサイバー攻撃も顕在化し、その手法は一層巧妙化・高度化しているといえるでしょう。また、デジタルライフラインにおけるAIやIoTシステムの社会実装とともに、サイバーリスクはさらに増大することが予想されます。

お電話でのお問い合わせはこちら:03-4590-8198

(営業時間:10:00-17:00)